Ekoparty 2020: mucho más que cosas para hackers

El evento alcanzó una madurez notable. Empresas de Seguridad y bancos entre los sponsors. Temáticas legales y metodológicas. Y lo más importante: una colaboración con Missing Children Argentina.

Su decimosexta edición se denominó #Eko2020 Online debido al contexto de pandemia.

Fueron 3 días de charlas con 10 canales de streaming en simultáneo, Workshops, espacios de Red/Blue Team, Bug Bounty, Mobile, Lockpicking y Social Engineering.

Los tres ejes

- Charlas: donde referentes de todo el mundo presentaron sus investigaciones.

- Hacktivities: espacios colaborativos de Red y Blue Team, Bug Bounty, DevSecOps, Mobile Hacking, Lockpicking, Ingeniería Social, Legal Hacking y Radio Experimentación.

- CTFs & Challenges: acciones donde se pusieron a prueba los conocimientos de los participantes en desafíos organizados por distintas comunidades .

Charlas

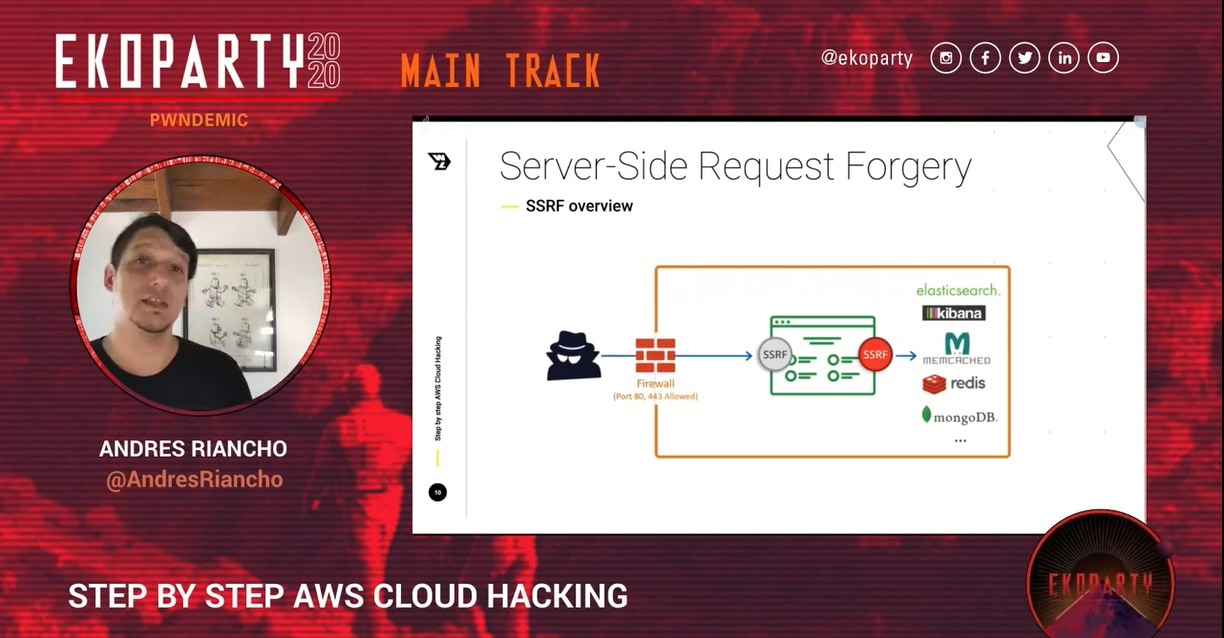

Una de las exposiciones de mayor nivel técnico fue “Step by step AWS Cloud Hacking” que estuvo a cargo de Andrés Riancho, de Wild Life.

El experto se centró en las técnicas de explotación de la tecnología de Nube AWS, los conceptos y las herramientas que se utilizan para ejecutarlas.

Mostró, a través de un video, cómo desarrollar un ataque partiendo de no tener ningún acceso, para luego ir aumentando los privilegios a través de diferentes métodos. Como punto final obtuvo acceso a todas las redes internas del sistema atacado a través de un AWS Client VPN especialmente diseñado.

Hacktivities

Más allá de lo técnico, despertó muchísimo interés el “Panel de Debate sobre Seguridad y Legalidad”. Se abordaron temas como la precarización laboral, el problema de la tercerización y los riesgos legales de los profesionales.

CTFs & Challenges

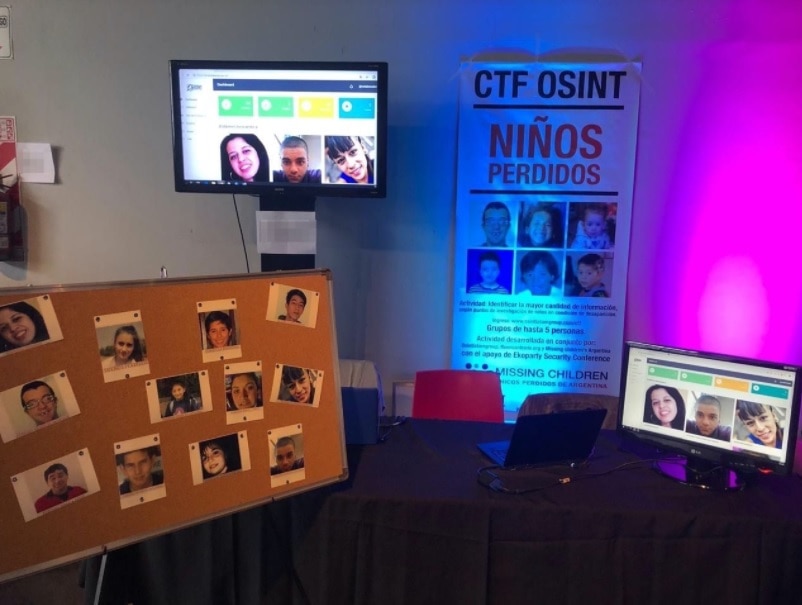

Sin duda el CTF (Capture The Flag) OSINT (Open Source Intelligence) más importante fue el que se realizó con el objetivo de colaborar con Missing Children Argentina en la búsqueda de niñ@s perdid@s.

Los equipos participantes utilizaron técnicas y herramientas de OSINT para obtener información relevante desde fuentes abiertas.

El mismo día en que comenzó el CTF se dieron a conocer los nombres, apellidos y fotos de l@s chic@s perdidos. A partir de ese instante los equipos comenzaron con las búsquedas, cargando cada hallazgo en la plataforma de Ekoparty.

Disponibilidad de contenidos

Para los que no asistieron o quieren volver a presenciar alguna actividad, las mismas están disponibles AQUÍ.