WiFi 6: Peligros y facilitadores para IoT

La seguridad que rodea a los dispositivos ha quedado rezagada respecto a la capacidad de los cibercriminales para penetrar en estos dispositivos. ¿Qué riesgo representa WiFi 6 al aumentar la capacidad de las redes para IoT? ¿Qué impacto puede tener esto en el mercado?

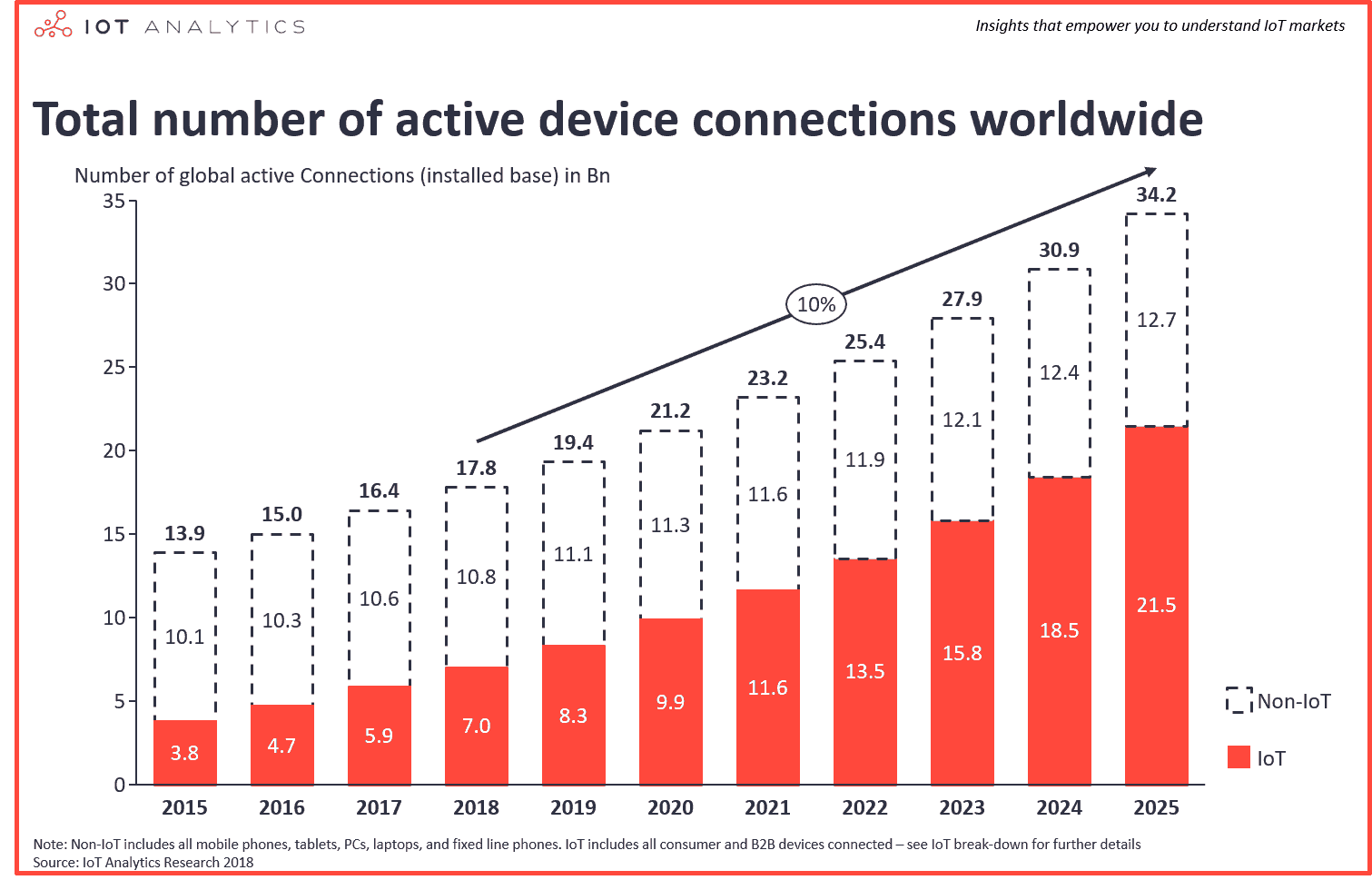

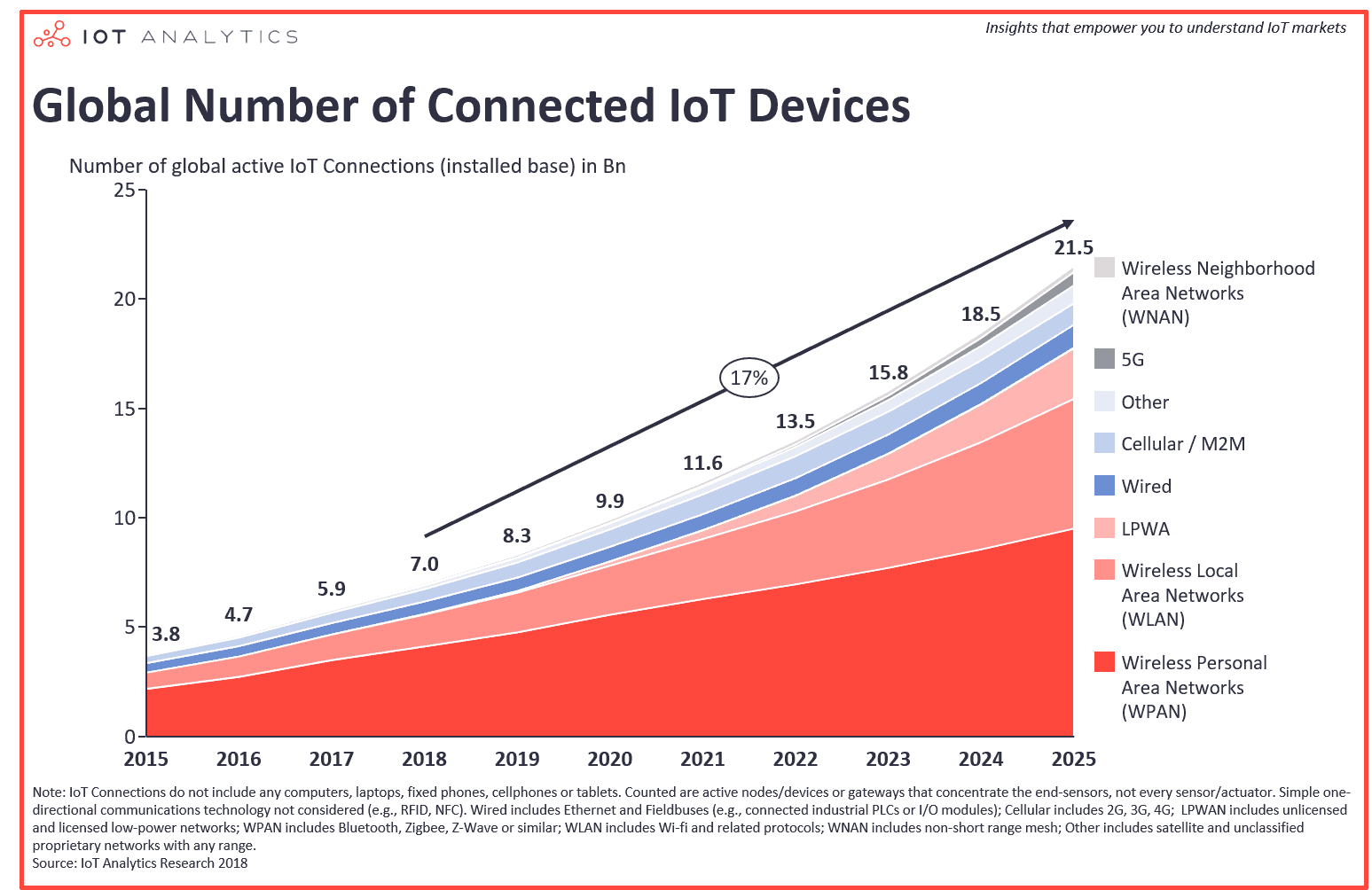

Según la Wi-Fi Alliance el volumen global del mercado de Wi-Fi fue el año pasado de US$ 1,96 billones, número que en 2023 podría ascender a US$ 3,47 billones. Los dispositivos móviles y de IoT en el ámbito empresarial se perfilan como los grandes impulsores del crecimiento de este segmento. En dicho contexto, 2019 marca el lanzamiento del estándar inalámbrico 802.11ax, mejor conocido como WiFi 6. La expectativa al respecto es enorme, pues esta tecnología de próxima generación promete no sólo mayor velocidad que su antecesor, 802.11ac, sino una mejor experiencia de usuario en múltiples sentidos, lo cual será revolucionario sobre todo ante la proliferación de dispositivos conectados, que en la primera mitad del 2018 sumaban un total de 17.000 millones, de los cuales 7.000 millones dispositivos del tipo IoT, según IoT Analytics.

La cuenta es simple, o al menos lo parece a primera vista. WiFi 6 significa más IoT y con ello un mayor riesgo frente a los ciberataques. En opinión de Erick Muller, consultor en Software de Seguridad en Aruba Networks, “La seguridad que rodea a los dispositivos de IoT se ha quedado rezagada con respecto a la capacidad de los hackers para penetrar en estos dispositivos. Los delincuentes pueden controlar de forma remota los equipos inteligentes, creando embotellamientos en las rutas, interrumpiendo la red eléctrica o interrumpiendo robots industriales. Un dispositivo IoT comprometido puede servir como un trampolín para que un atacante se propague a través de la red y robe o destruya información confidencial”.

“A pesar de su poder de cómputo —explica Muller—, dispositivos como sensores, controles, equipos, y otros, rara vez llevan una protección mínima más allá de un ID de usuario y contraseña instalados de fábrica —fáciles de adivinar— que rara vez se cambian. Además, estos dispositivos no se registran, por lo que no hay señal ni alerta para indicar que se han comprometido”.

El dato: El Instituto Ponemon en conjunto con Aruba, entrevistaron a 3800 profesionales de seguridad, e IoT fue un punto de enfoque específico. Los resultados muestran que el 77% cree que los dispositivos de IoT que simplemente monitorean o realizan tareas menores representan una amenaza. Sólo el 24% dice que los dispositivos de IoT de su organización están protegidos adecuadamente. Incluso la responsabilidad de la seguridad de IoT no está resuelta.

Escenarios seguros

¿Qué puede hacer la red y el equipo de seguridad? Para Muller, “la buena noticia es que estos dispositivos conducen a experiencias destacadas de empleados, clientes y socios: la transformación digital está impulsada por IoT. Y, por más angustiante que sea el pensamiento de una máquina expendedora que ataca bases de datos con información crítica, es precisamente porque los dispositivos de IoT están conectados a la red que los equipos de seguridad pueden dormir por la noche”.

Para la seguridad de IoT —enfatriza Muller—, esto significa convertir la red en el “sensor” donde el tráfico sin procesar se elabora a través de un motor de inspección profunda de paquetes diseñado para recopilar cientos de elementos de comportamiento relevantes, como el volumen de tráfico, el ciclo de trabajo, los destinos, los puertos y los protocolos, entre otros elementos. “La información sobre el tráfico se pasa luego a los modelos de aprendizaje automático para construir una línea de referencia de comportamiento normal para que las desviaciones se puedan detectar fácilmente. Cuando los modelos de aprendizaje automático ven suficiente evidencia de que un ataque está en curso, se genera una alerta para que el analista la revise”.

«Pensemos en una cámara que está enviando el doble de paquetes que lo que normalmente hace. O un control de edificio que intenta conectarse a sistemas que nunca ha visto. Estos dos primeros pasos son cruciales para detectar incidentes relacionados con IoT y requieren una sólida experiencia en el dominio de la red y una ciencia de datos comprobada en conexiones cableadas, inalámbricas, WAN y remotas. Las decisiones correctas y las acciones apropiadas se basan en la eliminación de falsos positivos y en proporcionar al analista no solo la señal de ataque correcta, sino también la evidencia de respaldo asociada”. “Así como los avances ofrecen mayores beneficios a los usuarios, las empresas dedicadas a brindar servicios de TI también trabajan en desarrollos que logren mejorar los retos de la seguridad”, resume Muller.

¿Hay mayor riesgo de seguridad? ¿Qué dice la norma?

Thiago Marques, analista de Seguridad de Kaspersky Lab, explica que “WiFi6 no tiene muchos cambios con relación a cuestión de seguridad. Este nuevo protocolo tiene como principal objetivo permitir un incremento en la velocidad de conexión y cantidad de aparatos conectados. Sin embargo, una vez que se permite más dispositivos conectados, tenemos entonces una posibilidad más grande de alguna falla en uno de estos dispositivos para ser explotada”.

—¿Cómo hay que preparar la infraestructura o los terminales para disminuir ese riesgo?

—Debemos seguir los mismos procedimientos que ya hacemos actualmente, por ejemplo:

- Cambiar las configuraciones que vienen por defecto en los ruteadores, como credenciales de administración.

- Definir una contraseña segura para la red WiFi, con este nuevo protocolo el alcance será más grande, y por ello estará visible a más personas;

- Solamente conectarse a red WiFi confiable y utilizar servicios de VPN principalmente cuando esté conectando una red desconocida.