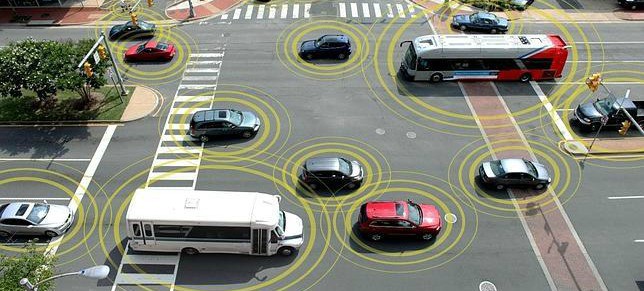

En los últimos días, algunas noticias del ámbito de los vehículos conectados disparan preguntas asociadas a la plena viabilidad del negocio. No cabe dudas de que la tendencia vino para quedarse. La cuestión es, sin embargo, qué diferenciales tecnológicos aportarán al mejor posicionamiento de los proveedores tecnológicos (incluyendo aquellos que desarrollan dispositivos y software) y sus canales.

Los autos conectados y, en términos más generales, la Internet del Todo, está creando nuevos campos de juegos para numerosos actores. “El vehículo conectado es el cimiento para oportunidades y disrupciones fundamentales en la industria automotriz y muchas otras industrias verticales —dijo James Hines, director de investigación en Gartner—. Los vehículos conectados seguirán generando nuevos productos e innovaciones en los servicios, creando nuevas compañías, estableciendo nuevas propuestas de valor y modelos de negocios, e introduciendo una nueva era de movilidad inteligente en la cual el foco de la industria automotriz cambia de la propiedad individual del auto a una visión más centrada en servicios de la movilidad personal”.

Sin embargo, no todos están de acuerdo con esta visión del negocio. Recientemente, los medios dieron cuenta de una creciente tendencia en los Estados Unidos que involucra a los dueños de los tractores John Deere. Así como las empresas proveedoras de celulares y de su software (el caso arquetípico en Apple con los iPhones) se reservan ciertos derechos de propiedad sobre sus productos, lo mismo está pasando con autos, e incluso de vehículos de trabajo. John Deere impulsó una serie de restricciones sobre los últimos modelos de sus tractores, y los usuarios salieron a buscar una solución, incluso poniendo en riesgo la seguridad para “liberar” sus tractores, incluso al punto de hackear sus vehículos con software ucraniano. Caso contrario, John Deere podría, remotamente, apagar la maquinaria sin que los agricultores puedan hacer otra cosa más que comunicarse con la empresa para solicitar una reparación que bien podrían realizar ellos mismos.

Otro factor que enrarece el negocio de los vehículos conectados es la seguridad del software mismo, ya sea el que permite recolectar información a través de los sensores y procesarla para simplificar el manejo, el que monitorea la salud del vehículo, o aquel que permite acceder a él y manejarlo, entre otras posibilidades. Recientemente, Kaspersky Labs realizó una serie de pruebas, a fin de comprobar las amenazas sobre seis de las apps que permiten el acceso a los vehículos y su control. Algunas de estas apps poseen varios millones de instalaciones. Lo que buscó Kaspersky incluyó una serie d eítems que se detallan abajo. Posteriormente remitió a los fabricantes/desarrolladores los hallazgos, pero manteniendo anónimamente el nombre de las apps revisadas.

- Disponibilidad de funcionalidades potencialmente peligrosas, lo que básicamente significa que es posible robar un auto o incapacitar uno de los sistemas usando la app.

- Dificultad para realizar ingeniería inversa de la aplicación. Si los desarrolladores no crean alguna dificultad para esto, no será difícil para un malvado leer el código de la aplicación, encontrar sus vulnerabilidades, y aprovecharlas para llegar a la infraestructura del automóvil.

- Si la aplicación comprueba los permisos de root en el dispositivo (incluidas las instalaciones canceladas subsecuentemente en caso de que se hayan habilitado los permisos). Después de todo, si el malware logra infectar un dispositivo enraizado, entonces el malware será capaz de hacer prácticamente cualquier cosa. En este caso, es importante averiguar si los programadores han programado las credenciales de usuario para que se guarden en el dispositivo como texto sin formato.

- Si hay una verificación de que es la GUI de la aplicación que se muestra al usuario (protección de superposición). Android permite monitorizar qué aplicación se muestra al usuario y un malware puede interceptar este evento mostrando una ventana de phishing con una interfaz gráfica de usuario idéntica al usuario y robar, por ejemplo, las credenciales del usuario.

- Disponibilidad de un chequeo de integridad en la aplicación, es decir, si se comprueba si hay cambios dentro de su código o no. Esto afecta, por ejemplo, a la capacidad de un malhechor para inyectar su código en la aplicación y luego publicarlo en la tienda de aplicaciones, manteniendo la misma funcionalidad y características de la aplicación original.

Desafortunadamente, todas las apps probadas se mostraron vulnerables a algunos de estos ataques.

¿Cuánto pueden interferir estas cuestiones en el negocio? ¿Hay propuestas que puedan lidiar con estos factores? Estas son algunas de las preguntas que los canales y desarrolladores asociados a los vehículos conectados (que exceden por mucho a los que pertenecen exclusivamente a la industria automotriz) deben responder. Y si la respuesta es conveniente, sacar ventaja competitiva de ella.