La ONU suplantada por un nuevo tipo de ciberataque dirigido a los Uyghurs, una minoría étnica en China

Los investigadores han encontrado un documento malicioso llamado "UgyhurApplicationList.docx", con el logotipo del Consejo de Derechos Humanos de las Naciones Unidas (UNHRC)

Check Point Research y el Equipo de Investigación y Análisis Global de Kaspersky (GReAT), han descubierto la existencia de ciberataques dirigidos a los Uyghurs, un grupo étnico de origen turco establecido en Xinjiang, un territorio de China y Pakistán. Los ciberdelincuentes están enviando documentos maliciosos bajo la apariencia de la Organización de las Naciones Unidas (ONU) haciéndose pasar por una falsa fundación de Derechos Humanos denominada «Turkic Culture and Heritage Foundation» para intentar que las víctimas se instalen una puerta de entrada (backdoor) en el software de Windows que tiene como objetivo ejecutarse en sus ordenadores para espiarlos.

Los ciberdelincuentes han llegado a disfrazar sus ataques de dos formas diferentes: por un lado, realizando documentos en los que aparentaban ser la propia ONU, utilizando para ello información real de esta organización para que parecieran auténticos. Y, por otro lado, también crearon páginas web a nombre de empresas inexistentes que decían financiar grupos de beneficencia.

Documentos falsos de la ONU como herramienta para las infecciones iniciales

Las investigaciones comenzaron a raíz de un documento malicioso encontrado en el servicio gratuito de escaneo de malware VirusTotal llamado «UgyhurApplicationList.docx» que llevaba el logotipo del Consejo de Derechos Humanos de las Naciones Unidas (UNHRC), y que tenía información de una asamblea general de la ONU en la que se discutían las violaciones de los Derechos Humanos, lo que conseguía que el documento pareciera auténtico.

Su funcionamiento es sencillo: una vez que el usuario abre el documento haciendo clic en «habilitar edición», se descarga una plantilla externa maliciosa que contiene un macrocódigo, que descodifica un backdoor incrustado. Una vez descodificado el backdoor, se le daba el nombre de «OfficeUpdate.exe» y se guardaba en el directorio %TEMP%.

En los dos ejemplos de «OfficeUpdate.exe» que los investigadores localizaron, la carga útil era un instalador de shellcode que utiliza técnicas básicas de evasión y antidepuración mediante funciones como sleep y QueryPerformanceCounter.

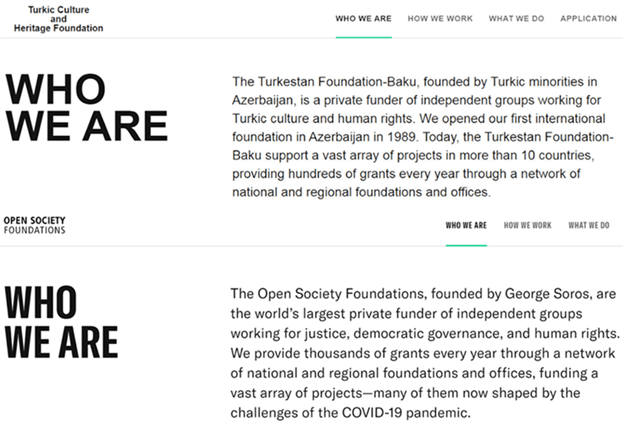

La página web falsa de la Fundación de Derechos Humanos

Un análisis más detallado del documento anterior llevó a los expertos a descubrir un sitio web relacionado con una fundación falsa que intentaba dirigirse a los Uyghures que deseaban solicitar una subvención. Los ciberdelincuentes crearon una fundación de Derechos Humanos llamada TCAHF, que significa «Turkic Culture and Heritage Foundation» en la que alegaban que la empresa financiaba y apoyaban a grupos que trabajan en favor de la cultura turca y sus Derechos Humanos. Sin embargo, la mayor parte del contenido de la web estaba copiado de una página web legítima con la url «opensocietyfoundations.org».

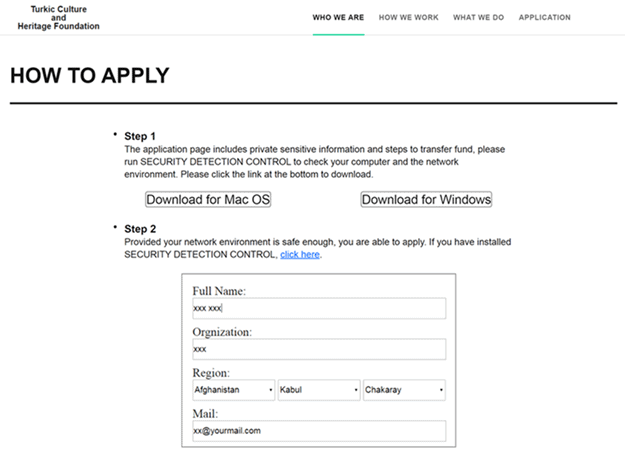

La funcionalidad maliciosa de la web de TCAHF está bien disfrazada, y sólo aparece cuando la víctima intenta solicitar una subvención. Una vez se pide la ayuda, el sitio web alega que debe asegurarse de que el sistema operativo es seguro antes de incluir los datos confidenciales para la transacción, por lo que pide a los damnificados que descarguen un programa para escanear sus sistemas. Dicha web ofrece dos opciones de descarga, una para MacOS y otra para Windows.

Los investigadores consideran que esta campaña tiene como objetivo a la minoría Uyghur o las empresas que la apoyan. La telemetría de Check Point Research y Kaspersky Lab ha apoyado esta evaluación, ya que sólo se han identificado un puñado de víctimas en Pakistán y China y, en ambos casos, las víctimas se encontraban en regiones mayoritariamente pobladas por la minoría Uyghur.

Aunque no se han podido encontrar similitudes de código o infraestructura con ningún grupo de amenazas conocido, esta actividad se atribuye, con una confianza baja a media, a un ciberdelincuente de habla china. Al examinar las fuentes maliciosas en el documento de entrega, los investigadores observaron que algunos fragmentos del código eran idénticos al código VBA que aparecía en varios foros chinos, y podrían haber sido copiados directamente de ellos.

«Lo que vemos aquí son ciberdelincuentes dirigidos a los Uyghurs. Estos ciberdelincuentes utilizan claramente el discurso del Consejo de Derechos Humanos de la ONU para engañar sus víctimas y hacer que descarguen programas maliciosos. Creemos que estos ciberataques están motivados por el espionaje, siendo el objetivo final de la operación la instalación de una puerta trasera en los ordenadores de personas de perfil alto de la comunidad Uyghur. Las amenazas están diseñadas para obtener una huella digital de los dispositivos infectados, incluyendo todos sus programas en ejecución. Estos ataques están en curso, y se está creando una nueva infraestructura para mantenerlos en el futuro», afirma Eusebio Nieva, director técnico de Check Point Software para España y Portugal.