Los componentes de Azure Sphere para una IoT asegurada

¿De qué manera entiende Microsoft la seguridad en el universo de la Internet de las Cosas? En un post reciente, Ed Nightingale, director de partners de Ingeniería para Azure Sphere, explica en profundidad los componentes de esta seguridad extensiva, que emplea la extensa experiencia en hardware y electrónica integrada de Microsoft.

En un reciente post del blog de Microsoft Azure, Ed Nightingale, director de partners de Ingeniería para Azure Sphere, describió la solución que Sphere promueve para el despliegue de Internet de las Cosas (abreviado en inglés: IoT). Estas iniciativas sacan provecho de la experiencia de Microsoft en materia de nube y software, pero también en materia de electrónica integrada.

En pocas palabras, Azure Sphere es una solución de punta a punta que contiene tres componentes complementarios que proporcionan una plataforma IoT segura. Estos componentes incluyen la unidad de microcontrolador Azure Sphere (MCU), el sistema operativo optimizado para escenarios de IoT administrado por Microsoft, y un conjunto de servicios en línea seguros y escalables.

“Microsoft construyó su nombre en software, pero nuestra experiencia en silicio es profunda”, asegura Nightingale. Así, durante los últimos quince años, Microsoft invirtió en la seguridad basada en hardware mediante el diseño de chips personalizado para varios productos de Microsoft. La arquitectura de silicio de Azure Sphere es la culminación de todos esos años de experiencia, “y nuestro Subsistema de Seguridad Pluton es el corazón de nuestra historia de seguridad”, apunta Nightingale.

En el centro, los MCUs

“En general, cualquier dispositivo basado en MCU pertenece a una de dos categorías: dispositivos que pueden conectarse a Internet y dispositivos diseñados para no conectarse nunca a Internet —explica Nightingale—. Hasta hace poco, prácticamente todos los dispositivos basados en MCU estaban desconectados, lo que conducía a un modelo de seguridad que consideraba el valor del dispositivo, el modelo de amenaza física (¿El dispositivo está encerrado en una jaula? ¿El público en general interactúa con él?), y el riesgo de que el dispositivo sea atacado (por ejemplo, un dispensador automático de toallas de papel en lugar de una máquina de MRI). Por lo tanto, la seguridad tenía un modelo simple: pagar más, obtener más”.

Pero el contexto cambió críticamente. La conexión de los dispositivos basados en MCU a Internet implica que cualquiera de estos controladores puede convertirse en una posible arma digital de uso general en manos de un atacante. “La botnet Mirai estaba compuesta por solo 100.000 cámaras conectadas. Si nunca ha pensado en un ataque distribuido de denegación de servicio (DDOS, por sus siglas en inglés) lanzado por 100 millones de dispensadores de toallas de papel, considere esta publicación de blog como un momento de claridad”, profetiza el experto.

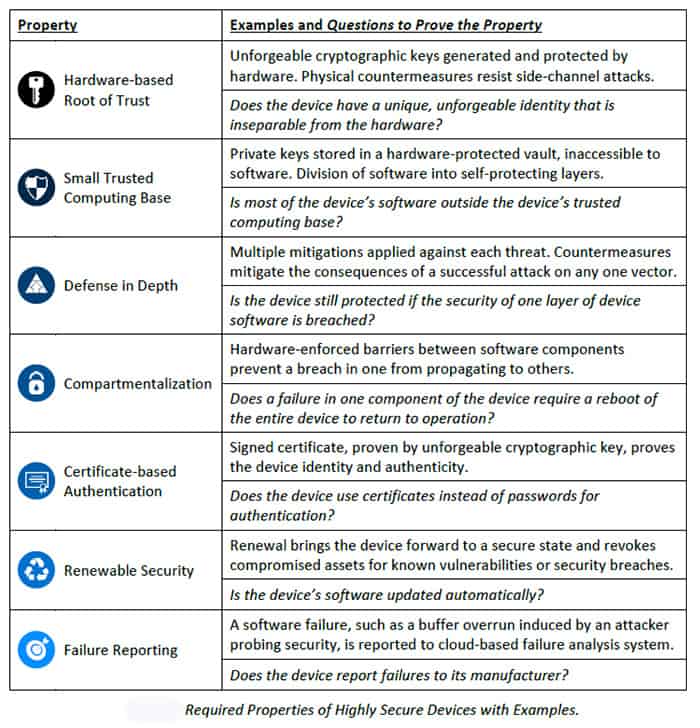

¿Qué se necesita para que este ecosistema de dispositivos sea seguro? Microsoft destaca siete propiedades para dispositivos conectados altamente seguros.

Con todo, las MCUs certificadas por Azure Sphere van más allá de la típica raíz de confianza de hardware utilizada en una MCU, añade Nightingale.

La seguridad está en Plutón

- Gestión de claves Pluton: Pluton genera sus propios pares de claves en silicio durante el proceso de fabricación. Otros chips protegidos a menudo dependen de un módulo de seguridad de hardware (HSM) en la fábrica para generar claves. Pluton va más allá al generar sus claves de forma privada en silicio y luego almacenarlas de forma persistente en fusibles electrónicos. Las claves privadas nunca son visibles para el software. Incluso el firmware más confiable en el dispositivo no tiene acceso a las claves privadas. Pluton genera dos pares de claves de criptografía de curva elíptica (ECC) pública / privada diferentes. Uno se usa exclusivamente para la certificación remota y el otro está disponible para la criptografía de propósito general. Las claves públicas de los chips, pero no las privadas, se envían a Microsoft desde el fabricante del silicio, lo que significa que Microsoft conoce y establece una relación de confianza con cada chip de Azure Sphere desde el momento en que se fabrica el chip.

- Generador de números aleatorios de Pluton: Pluton implementa un verdadero generador de números aleatorios. Para generar números aleatorios, el generador de números aleatorios de Pluton recopila entropía (es decir, aleatoriedad) del entorno. Este generador de números aleatorios es crítico para cada MCU que genera sus propias claves durante el proceso de fabricación y, por lo tanto, es una superficie de ataque crítico que debe ser defendida. El verdadero generador de números aleatorios de Pluton mide la entropía que recopila, y si la entropía no cumple con un cierto estándar definido como parte de su diseño, el generador de números aleatorios se niega a entregar números aleatorios.

- Ayudantes criptográficos de Pluton: Pluton acelera las tareas criptográficas como el hashing (a través de SHA2), ECC y las operaciones criptográficas de estándar de cifrado avanzado (AES).

- Los beneficios del arranque seguro: Plutón minimiza el riesgo de la cadena de suministro. ECDSA es un algoritmo para verificar firmas digitales con pares de claves ECC. Cada pieza de software en un dispositivo de Azure Sphere debe estar firmada por Microsoft. Microsoft usa su propia infraestructura de firma probada, la misma infraestructura que protege las claves privadas de algunos de los productos más valiosos de Microsoft y, por lo tanto, garantiza que las claves privadas se mantengan en HSM seguros y que cada uso de esta clave siga un proceso estricto y documentado.

Aprovechar la certificación remota

Pluton implementa soporte para arranque medido y certificación remota en silicio. Cuando un dispositivo de Azure Sphere se conecta al servicio de seguridad de Azure Sphere (AS3), completa la autenticación del servidor mediante el uso de un certificado almacenado localmente. Sin embargo, AS3 también debe autenticar el propio dispositivo. Lo hace a través de un protocolo llamado atestación remota:

- AS3 envía al dispositivo un nonce (número arbitrario), que se combina con el valor de inicio medido que consiste en los hashes criptográficos de los componentes de software que se han iniciado.

- El dispositivo firma estos valores con la clave de certificación ECC privada de Pluton y los envía de vuelta a AS3.

- AS3 ya tiene la clave pública de certificación ECC del dispositivo y, por lo tanto, puede determinar si el dispositivo es auténtico, si se inició con software original y si el software original es confiable. Es fundamental que este valor de arranque medido no pueda ser falsificado o cambiado; por lo tanto, se mantiene en un registro de acumulación que solo se puede restablecer si se reinicia todo el chip. Dado que la firma se realiza en silicon, incluso un dispositivo con software totalmente comprometido no puede falsificar un valor de certificación.

- Si un dispositivo está actualizado, se le otorga un certificado de cliente que se puede presentar a cualquier servicio en línea y un certificado de AS3 que se usa solo con los servicios de AS3. Si la cadena de certificados es válida, representa la garantía AS3 para el estado del chip. El certificado es válido por aproximadamente un día, lo que significa que el dispositivo se ve obligado a dar fe de su estado de forma regular si desea mantener una conexión a Internet.

Si el dispositivo no funciona correctamente, no se emite el certificado del cliente, lo que permite que el dispositivo se conecte solo a AS3 y realice una actualización de software.

La certificación basada en silicio con renovación continua evita la suplantación de dispositivos y las falsificaciones. Una futura publicación en el blog proporcionará una inmersión más profunda sobre este tema, pero todo comienza con Pluton.

Seguridad de silicio más allá de Plutón

La seguridad no termina en el entramado de silicio que conforma Pluton. De hecho, las MCUs de Azure Sphere van más allá de Pluton al implementar características de seguridad adicionales que mejoran la estrategia de defensa en profundidad de la plataforma. “Vamos a usar el MT3620 (Mediatek), un chip compuesto de cinco núcleos, como ejemplo. Un núcleo está dedicado al tiempo de ejecución que invoca operaciones dentro de Pluton. El siguiente es un núcleo dedicado a Wi-Fi que interactúa con los componentes de RF de Wi-Fi del chip. El núcleo A7 está dedicado a ejecutar el sistema operativo Azure Sphere, y hay dos núcleos M4 disponibles para procesamiento en tiempo real. El núcleo A7 aprovecha la tecnología Trust Zone de Arm, el monitor de seguridad de Azure Sphere se ejecuta en Secure World, mientras que el kernel de Linux y otros componentes del sistema operativo se ejecutan en Normal World”, puntualiza Nightingale.

Entre todos los núcleos y periféricos están lo que se da en llamar “firewalls”. “Estos no son firewalls en el sentido de la red, sino un conjunto de asignaciones de recursos a los núcleos. De hecho, internamente llamamos a esto la función de mapeo central”, precisa el experto.

Todos los recursos en el dispositivo se asignan de esta manera y, de forma predeterminada, todos los recursos (A7 SRAM, periféricos y flash) se asignan sólo a Secure World, lo que deniega el acceso al software que se ejecuta en Normal World. Secure World puede otorgar acceso selectivo a periféricos, y esas selecciones son “pegajosas” (Sticky). “Sticky no es un término que se ve a menudo cuando se habla de silicio. En este caso, queremos decir que una asignación de núcleo está bloqueada una vez configurada, lo que significa que incluso si un atacante compromete el código que programa los cortafuegos, no puede acceder a los recursos que no fueron asignados originalmente al núcleo en el que se está ejecutando”. El objetivo final de esto es reducir la superficie de vulnerabilidad. el área de superficie. Una vez implementado el dispositivo, un atacante no puede explotar el código para comunicarse con un servicio web no autorizado o para controlar otra parte del dispositivo. El resultado es una mayor seguridad para dispositivos individuales, así como a través de toda la cadena de suministro.