Checkm8: el exploit que vulnerabilizó a iPhone

Se trata de un nuevo exploit que aún no fue neutralizado por Apple y vulnerabiliza a una gran cantidad de modelos de iPhone. Te contamos a cuáles y cómo prevenirlo.

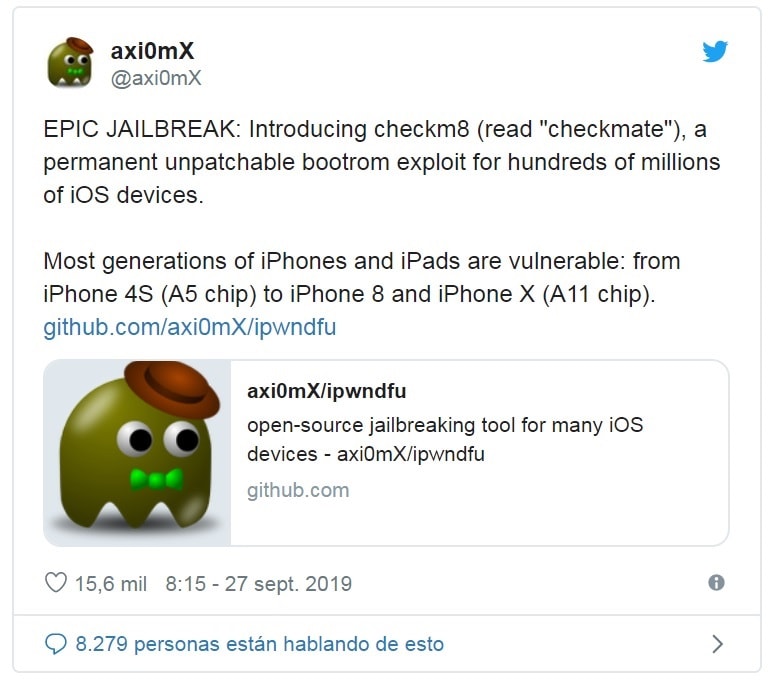

El investigador en Seguridad Informática “axi0mX” se especializa en el hackeo de teléfonos celulares y publicó en Twitter que había descubierto un nuevo exploit para iOS que bautizó como “checkm8”, el que posibilita a continuación de su ejecución, hacer un jailbreak a todos los iPhones desde el 4S al iPhone X.

Los modelos con Apple A12 y Apple A13 no estarían afectados.

Checkm8 actúa sobre la secuencia de arranque del dispositivo vinculada a la memoria de solo lectura (ROM).

Esto dificulta que Apple pueda corregir el problema con una actualización del firmware, pues al estar involucrada la ROM, no hay una forma simple y efectiva de realizar una modificación masiva.

Se considera que potencialmente Checkm8 puede no sólo habilitar una acción de jailbreak para, por ejemplo, instalar software no controlado por Apple, sino a vulnerar la seguridad del dispositivo.

¿Qué dispositivos están afectados?

- Todos los iPhone desde el 4s hasta el iPhone X

- Todos los iPad desde la segunda a la séptima generación

- iPad mini 2 y el iPad mini 3

- iPad Air de primera y segunda generación

- iPad Pro de 10,5 y de 12,9 pulgadas de 2ª generación

- Apple Watch Series 1, Series 2 y Series 3

- Apple TV de 3ª generación y el modelo 4K

- iPod Touch de quinta, sexta y séptima generación.

Limitaciones

Para su funcionamiento, Checkm8 requiere tener el dispositivo físico a atacar conectado a una computadora y activar el modo DFU (Device Firmware Upgrade) para que se ejecute.

Por lo tanto debe ser activado cada vez que el dispositivo atacado se reinicie.

Esto hace muy difícil que se pueda convertir en una amenaza masiva.

¿Cómo protegerse?

Cambiando de modelo de iPhone a uno más nuevo que tenga un procesador A12 o superior.

Si se decide no cambiar el dispositivo, se recomienda generar una contraseña alfanumérica en lugar de una de 6 dígitos para evitar que, en caso de que caiga en manos de alguien que maneja el Checkm8, éste pueda acceder a los datos.