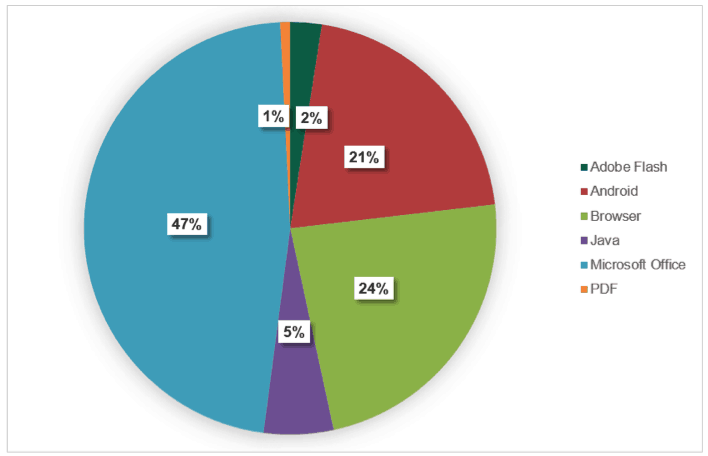

El número de usuarios atacados con documentos de Office maliciosos aumentó más de cuatro veces, en comparación con el primer trimestre de 2017. En tan solo tres meses, la participación en la distribución de exploits utilizados en los ataques creció a casi el 50%, el doble de la cantidad promedio de exploits para Microsoft Office en 2017. Estos son los principales hallazgos del informe de Kaspersky Lab sobre la evolución de las amenazas de TI.

Los ataques basados en esos exploits se consideran muy potentes, ya que no requieren interacciones adicionales con el usuario y pueden transmitir su código malicioso de forma discreta. Por lo tanto, son ampliamente utilizados, tanto por ciberdelincuentes que buscan ganancias como por medios más complejos respaldados por Estados con fines maliciosos.

El primer trimestre de 2018 experimentó un flujo masivo de estas vulnerabilidades, dirigidas al software Microsoft Office. Según los expertos de Kaspersky Lab, es probable que sea un máximo de una tendencia más prolongada, ya que se identificaron al menos diez exploits de propagación libre en Microsoft Office en 2017-2018, en comparación con dos exploits de día cero para el Adobe Flash Player propagado libremente durante el mismo período de tiempo.

Se espera que la participación de este último en la distribución de los exploits utilizados en los ataques disminuya (algo menos del 3% en el primer trimestre). Adobe y Microsoft han emprendido acciones para dificultar la explotación del Flash Player.

Después de descubrir una vulnerabilidad, los ciberdelincuentes preparan un exploit listo para usar. Después, los atacantes a menudo utilizan una técnica conocida como spear phishing como vector de infección para afectar usuarios y empresas a través de correos electrónicos con archivos adjuntos maliciosos. Peor aún, tales vectores de ataques de suplantación de identidad son usualmente discretos y se usan muy activamente en ataques dirigidos más complejos. Tan solo en los últimos seis meses hubo muchos ejemplos de este tipo de evento.

Por ejemplo, en otoño de 2017, los sistemas avanzados de prevención de vulnerabilidades de Kaspersky Lab identificaron un nuevo exploit de día cero en Adobe Flash propagado libremente contra sus clientes. El exploit se transmitió a través de un documento de Microsoft Office y la carga final fue la versión más reciente del malware FinSpy. El análisis de la carga permitió vincular con seguridad este ataque a un complejo agente conocido como «BlackOasis». El mismo mes, los expertos de Kaspersky Lab publicaron un análisis detallado de СVE-2017-11826, la vulnerabilidad crítica de día cero utilizada para lanzar ataques dirigidos, en todas las versiones de Microsoft Office. El exploit para esta vulnerabilidad es un documento RTF que contiene un documento DOCX que explota el СVE-2017-11826 en el analizador sintáctico Office Open XML. Finalmente, hace solo un par de días, se publicó información sobre la vulnerabilidad de día cero CVE-2018-8174 para Internet Explorer. Esta vulnerabilidad también se usó en ataques dirigidos.

«El panorama de amenazas en el primer trimestre nuevamente nos muestra que la falta de atención a la gestión de parches es uno de los peligros cibernéticos más importantes. Aunque los proveedores generalmente emiten parches para las vulnerabilidades, los usuarios a menudo no pueden actualizar sus productos a tiempo, lo que resulta en olas de ataques discretos y muy eficaces una vez que las vulnerabilidades han sido expuestas a la amplia comunidad de ciberdelincuentes», señala Alexander Liskin, experto en seguridad para Kaspersky Lab.

Otras estadísticas de las amenazas en línea publicadas en el informe correspondiente al primer trimestre de 2018 incluyen lo siguiente:

- Las soluciones de Kaspersky Lab detectaron y bloquearon 796,806,112 ataques maliciosos de recursos en línea ubicados en 194 países alrededor del mundo.

- 282,807,433 URLs únicos fueron reconocidos como maliciosos por componentes de antivirus en la web.

- 204,448 computadoras de usuarios registraron tentativas de infecciones con malware dirigido a robar dinero mediante el acceso en línea a las cuentas bancarias.

- El antivirus de archivos de Kaspersky Lab detectó un total de 187,597,494 objetos únicos maliciosos y potencialmente no deseados.

- Los productos de seguridad móvil de Kaspersky Lab también detectaron:

- 1,322,578 paquetes de instalación maliciosos;

- 18,912 troyanos bancarios móviles (paquetes de instalación).

PARA REDUCIR EL RIESGO DE INFECCIÓN, SE RECOMIENDA A LOS USUARIOS

- Mantener actualizado el software instalado en su PC y activar la función de actualización automática, si está disponible.

- Siempre que sea posible, optar por un proveedor de software que demuestre un enfoque responsable ante un problema de vulnerabilidad. Comprobar si el proveedor de software tiene su propio programa de recompensas de errores.

- Utilizar soluciones de seguridad, robustas, que cuenten con funciones especiales para protegerse contra exploits, como Automatic Exploit Prevention (Prevención automática de vulnerabilidades).

- Realizar regularmente un escaneo del sistema para verificar posibles infecciones y asegurarse de mantener todo el software actualizado.

Las empresas deben usar una solución de seguridad que proporcione componentes de vulnerabilidad, administración de parches y prevención de exploits, como Kaspersky Endpoint Security for Business. La función de administración de parches elimina las vulnerabilidades automáticamente y las repara de forma proactiva. El componente de prevención de exploits se mantiene vigilante ante acciones sospechosas de las aplicaciones e impide que se ejecuten archivos maliciosos.