12 de abril de 2024

Licencias OnLine y JCAD celebran reconocimiento como el partner con mayor crecimiento de Autodesk Latam

Recientemente, Autodesk desarrollo su evento anual One Team Conference, OTC, en Nashville, Tennessee. Allí la marca compartió sus perspectivas para…

12 de abril de 2024

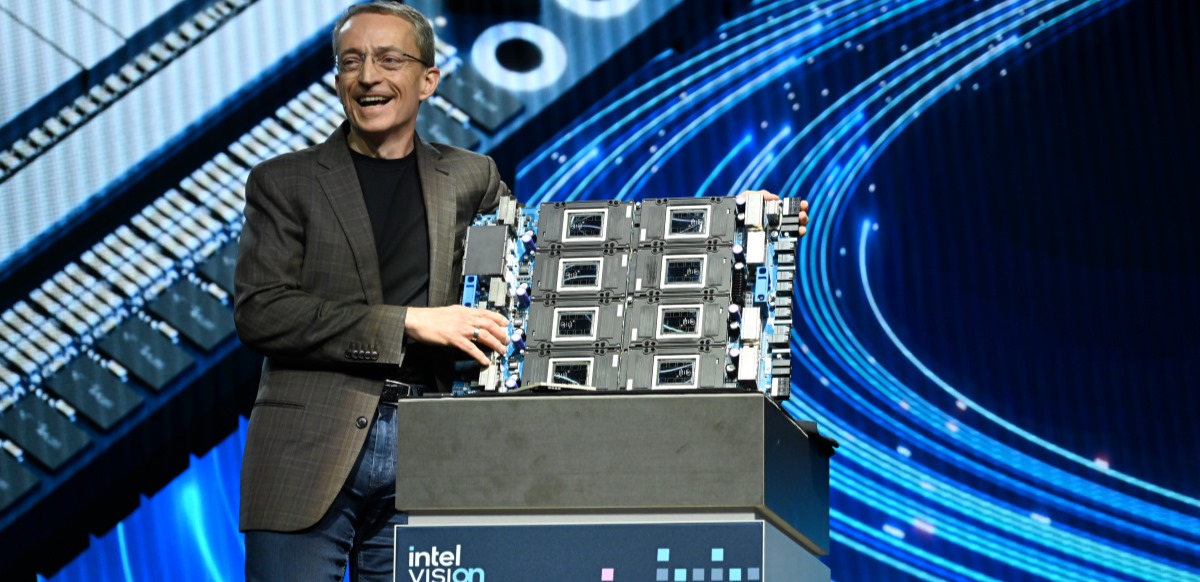

Así fue la primera edición de Innovattek

De acuerdo con Luis Martínez, country manager de Softtek para Colombia, anualmente la marca realiza un evento global para sus…

12 de abril de 2024

ISEC INFOSECURITY Bogotá: ciberseguridad en el centro del debate

El 16 de abril, el Hotel Sheraton de Bogotá será la sede del evento ISEC INFOSECURITY ON SITE & VIRTUAL…

11 de abril de 2024

Ransomware: El antes, durante y después

Los ataques de ransomware representan una amenaza creciente para individuos y organizaciones en todo el mundo. Según el Informe de…

11 de abril de 2024

HID lanza credenciales móviles en Google Wallet para empleados, inquilinos y visitantes

HID, compañía de soluciones confiables de identificación, en colaboración con Smart Spaces, un desarrollador galardonado de software para edificaciones inteligentes,…

10 de abril de 2024

Customer Experience: el equilibrio entre automatización y atención humana

De acuerdo con un informe entregado por la Cámara Colombiana de Informática y Telecomunicaciones, CCIT, se estima que el mercado…

9 de abril de 2024

Mateo Díaz, de BeyondTrust: «Mi prioridad es fortalecer la relación con los canales y clientes mediante un diálogo abierto y constante»

El panorama empresarial de Colombia y la región norte de Latinoamérica se ve enriquecido con la llegada de Mateo Díaz…

9 de abril de 2024

Noche de Acordeones: un canto por la educación, con el apoyo de Nexsys

La Fundación Solidaridad por Colombia, junto a Nexsys, te invita a «Noche de Acordeones», un concierto benéfico a favor del…