La sextorsión vuelve a ser tendencia entre los cibercrímenes

La sextorsión ataca de nuevo. De hecho, nunca se ha ido por completo. Muchos usuarios han recibido correos tanto en el trabajo como en el particular, requiriendo un pago de una importante cantidad de dinero o si no...

En los casos de sextorsión, la amenaza del “si no” se refiere a revelar vídeos de carácter sexual en el que se puede identificar al usuario.

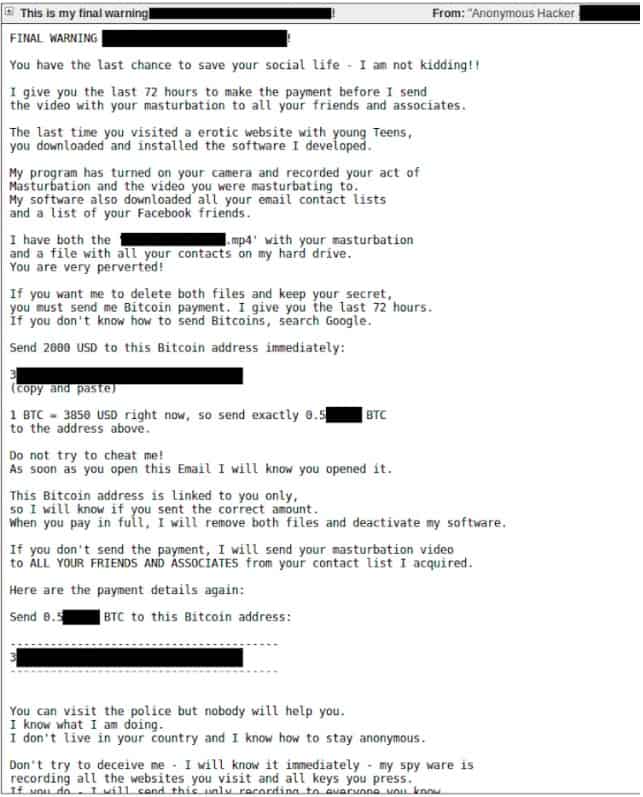

Por ejemplo:

ÚLTIMO AVISO: Tienes la última oportunidad de salvar tu vida social. No estoy bromeando. Te doy 72 horas para que hagas el pago antes de que envíe el vídeo a todos tus amigos y compañeros.

¿Cómo han conseguido los estafadores grabar una película X en la que el usuario es la estrella?

Normalmente dicen que lo han conseguido gracias a haber instalado malware en la computadora.

Por ejemplo:

Te he estado grabando durante un tiempo porque te he hackeado con troyano en un anuncio en una web de porno. Si no estás familiarizado con el tema, te lo voy a explicar: un troyano te da acceso total y control sobre un ordenador o cualquier dispositivo. Esto significa que puedo ver todo lo de tu pantalla y encender la cámara y micrófono sin que te des cuenta.

La buena noticia es que todo es falso.

Pero la mala noticia es que este tipo de cibercrimen es aterrador, ya que sugieren que han estado espiando al usuario.

¿Qué más pueden saber sobre los usuarios si han instalado software espía en su computadora?

¿Es técnicamente posible?

Los RAT son troyanos de acceso remoto que permite a un delincuente encender una webcam remotamente.

De hecho, en 2014, Jared James Abrahams, un estudiante de informática americano fue sentenciado a 18 meses en una prisión federal por espiar a mujeres a través de sus webcams.

Abrahams se declaró culpable de hackear y extorsionar a 150 mujeres, incluida Miss Teen USA, Cassidy Wolf, quien hizo públicas las amenazas.

¿Son reales las amenazas?

No. Si recibe un correo de sextorsión como el que mostramos antes, sin ninguna imagen del video como prueba o un enlace para ver el fichero, entonces solo es una amenaza. Los estafadores pretenden asustar para recibir un pago.

Envían millones de estos correos de sextorsión. En las últimas 24 horas, SophosLabs recibió 1700 correos de solo una nueva campaña de sextorsión en sus trampas para spam.

Por lo que sí solo unos pocos se asustan lo suficiente como para pagar, los estafadores obtienen miles de euros prácticamente sin gastos.

El consejo de Sophos es simple: NO PAGUES, NO CONTESTES.

Borrar los correos y no ponerse en contacto con los estafadores.

Hay muchos usuarios que nunca ven porno, incluso no tienen una webcam, y aun así están preocupados por los amenazas de esos correos.

Esto se debe a que a menudo los estafadores intentan convencerlo de que tienen datos sobre ellos.

Incluyen información personal en el correo con la que pretenden “probar” que hay algún tipo de software espía en la computadora.

Por ejemplo:

Los estafadores incluyen una de las contraseñas. A menudo, es una contraseña antigua, pero normalmente es (o fue) del usuario. Asusta, pero no hay que preocuparse, son contraseñas de filtraciones de datos, donde algún servicio web se vio comprometido y las perdió. No fueron robados directamente al usuario.

Los estafadores incluyen su número de teléfono. Se trata del mismo caso. Utilizan esta información proveniente de filtraciones, no de la computadora.

Los estafadores envían el correo desde la misma cuenta. Los estafadores pueden poner cualquier cosa en el campo “De” tan fácilmente como pueden poner cualquier cosa en el campo “Asunto”.

¿Qué hacer?

¡Nada! Borrar el correo, pero no asustarse, no responder a los estafadores y, por supuesto, no pagar.

Si los ciberdelincuentes quieren probar que tienen una película X, enviarían una imagen o un enlace donde se vería el fichero que supuestamente tienen.

Pero no lo tienen. Solo pretenden asustar y presentan vagas pruebas de que saben algo sobre el usuario.