24 de abril de 2024

Amenazas en aumento: el 68% de las empresas identifican riesgos significativos

En un mundo cada vez más interconectado, la ciberseguridad se ha convertido en una preocupación central para las empresas de…

24 de abril de 2024

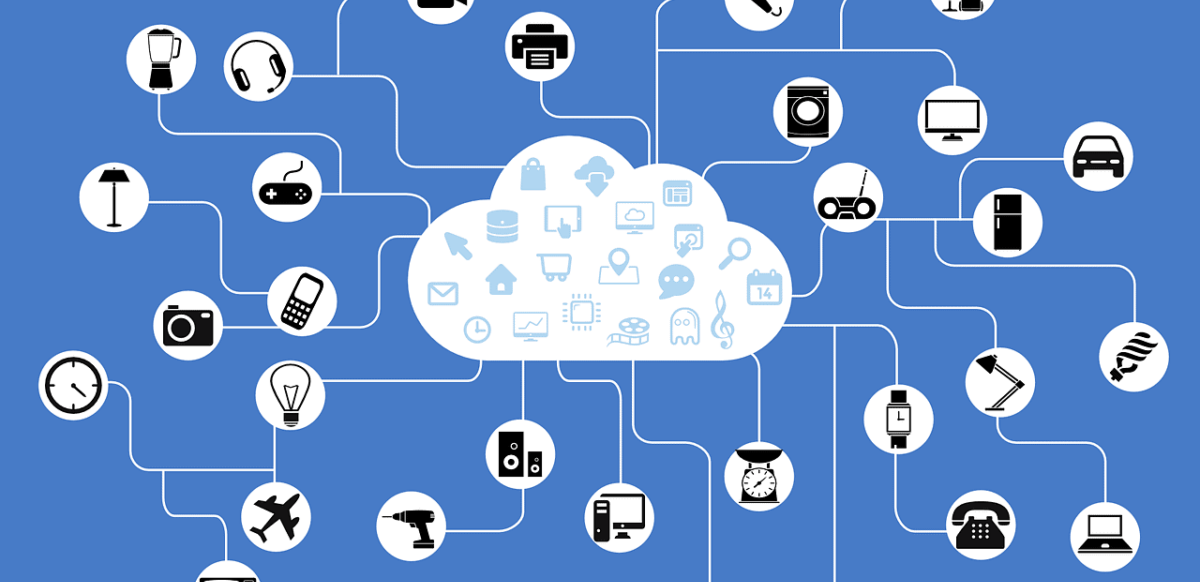

400 socios y contando: la expansión de la red de partners de Huawei

En el marco del Huawei Argentina Partner Summit 2024, Gaston Jackson, Director de Ventas de EBG en Huawei Technologies, compartió…

Segurinfo Iberoamericano 2024: combatiendo las ciberamenazas

El Four Seasons Hotel Buenos Aires acogió el principal Congreso anual de Seguridad de la Información: Segurinfo Iberoamericano 2024, organizado…

El 74% de las grandes empresas argentinas incrementará su presupuesto de IA en los próximos dos años

“Estamos re aprendiendo la forma en la que trabajamos. Hay un cambio profundo que se está dando por el uso…

Se anuncia la Brother Cup 2024, el programa de incentivo que te lleva a la Copa América

Brother anunció el lanzamiento de la flamante Brother CUP 2024 Edición Copa América. Los resellers participantes de este programa de…

El poder de las empresas como centros educativos para el desarrollo de la región

El 65% de la población latinoamericana termina el secundario, pero menos de la mitad de ese porcentaje adquiere educación superior…

Ventajas de usar un software médico

Los software médicos son lo último en tecnología para gestionar y hacer más efectivo el trabajo. Si tienes un centro…

BGH Tech Partner, destacado como socio estratégico de Huawei en el «Partner Summit 2024»

BGH Tech Partner, la unidad del Grupo BGH que brinda soluciones tecnológicas innovadoras para que las organizaciones lideren la era…